Klar, auf die Welle springen jetzt massenweise Trittbrettfahrer drauf. Vorsicht ist geboten.

In meinem Fall kam die Aufforderung, das Passwort zu ändern, allerdings tatsächlich beim Login auf der Webseite von A. - was auch meine Absicht bei diesem Login war, aber das konnten die ja zu dem Zeitpunkt noch nicht wissen.

VG

Thomas

Ankündigung

Einklappen

Keine Ankündigung bisher.

Datenleak? Wurde das Forum gehackt?

Einklappen

X

-

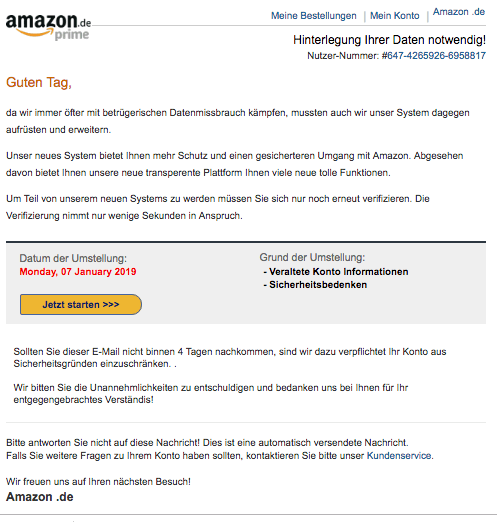

... vor Allem sollte man nun höllisch aufpassen, da die allgemeine Verunsicherung mittlerweile mannigfach zum Abfischen der Daten ausgenutzt wird, wie am Bsp. "Amazon" nachzulesen ist:Zitat von thomas44 Beitrag anzeigenÜbrigens wurde ich vor zwei oder drei Tagen von einem sehr großen, international tätigen Versandunternehmen aufgefordert, mein Passwort zu ändern, offenbar weil die Sicherheit des alten aktuell nicht mehr garantiert werden kann.

onlinewarnungen.de/warnungsticker/vorsicht-gefaelschte-e-mail-von-amazon-phishing/

Schnell hat man gar unüberlegt auf den angebotenen Link geklickt, der natürlich (über Umwege) zu Amazon führt

Also AUFPASSEN ... die Phishingwelle kommt ins Rollen!

Einen Kommentar schreiben:

-

Ich hatte mir eigentlich mal vorgenommen, hierzu nichts mehr zu sagen...

Aber ich frage mich, wie viele Nutzer von Drxxboxx es wohl gibt, die sich dort vor sechs bis sieben Jahren registriert haben, es seitdem nicht ein einziges Mal benutzt haben und jetzt dort böse Mails hinschicken, dass der Datenschutz, usw...? Vermutlich nicht viele, denn was sollen sie auch tun, sie sind ja keine Menschen mehr, haben keine Identität mehr, denn die ist schließlich gestohlen...

Einfacher ist es natürlich, auf ein kleines, stets hilfsbereites Forum einzuhacken.

Übrigens wurde ich vor zwei oder drei Tagen von einem sehr großen, international tätigen Versandunternehmen aufgefordert, mein Passwort zu ändern, offenbar weil die Sicherheit des alten aktuell nicht mehr garantiert werden kann.

Und was lernen wir daraus? Öfter mal das Passwort ändern, und vor allem nicht überall das gleiche nehmen - ich selbst habe das bisher stellenweise auch (etwas) zu locker genommen. In sofern haben wir aus dem Thread also doch etwas gelernt...

Viele Grüße

Thomas

Einen Kommentar schreiben:

-

Ich verwende schon seit Jahren einen Passwortmanager. Heißt im Klartext: Kein Passwort gibt es doppelt, und die Passworte sind alle recht lang, bestehen aus Groß- und Kleinbuchstaben, Ziffern und Sonderzeichen.

Daher sehe ich das auch recht entspannt.

Selbst wenn mein hiesiges Passwort geklaut wurde - damit kann man sich sonst nirgendwo einloggen. Und falls jemand hier unter meinem Account was postet - so what.

Einen Kommentar schreiben:

-

So ... ich habe jetzt mal richtig gegraben, bezüglich des generellen großen Leaks und den "Passwörter"

Unumstritten ist ja, dass 9.123 Nutzer der Domain ccfreunde.de, die vor 8/2017 hier registriert waren, von dem Leak betroffen sind. Ob die Passwörter überhaupt mit entwendet wurden ist umstritten, falls doch, ob sie dann überhaupt "verwendbar" waren (also nachträglich ausgelesen werden konnten) ist eher unwahrscheinlich.

Auf der Seite https://haveibeenpwned.com/Passwords kann man sein Passwort zwar checken, aber chip.de warnt:

Dafür kann man aber in Listen von https://haveibeenpwned.com/PwnedWebsites nachlesen, welche Websites überhaupt betroffen sind und wann dort der Hack gewesen ist (alphabetisch geordnet).chip.de/webapps/Pwned-Passwords

"Pwned Passwords" bietet Ihnen die Möglichkeit, in einer halben Milliarde an geklauten Datensätzen nach Ihrem Passwort zu fahnden. Um auf Nummer sicher zu gehen sollten Sie den Dienst aber nur mit Passwörtern in Anspruch nehmen, die Sie nicht mehr aktiv nutzen - also um herauszufinden, ob alte Login-Daten bereits einmal gestohlen wurden.

Hier spez. zu "vBulletin" Foren (so wie das ccfreunde.de Forum), welches in der detaillierten Liste https://www.troyhunt.com/140-data-breaches-to-have-i-been-pwned/vbulletin foren hacks gar nicht auftaucht?

(BTW ... der erwähnte dropbox.com Angriff stammt aus 2012)

Weitere Infos über betroffene Domains / Passwörter findet man auf

https://sec.hpi.de/ilc/statistics (Hasso-Plattner-Institut).

Hier sind ganz Unten 2 Tabellen angefügt, aus denen man jeweils 100 Seiten an betroffene Domains und Passwörter rauslesen kann, von denen die meisten Datenleaks stammen, also abgegriffen wurden.

Jetzt kann jeder dort mal durchblättern, ob er auf betroffenen Webseiten aktiv war mit Registrierungen. Für mich persönlich war dies nach dem Durchlesen der Listen eine weitere "Beruhigungspille", da mich keine der dort aufgeführten Seiten irgendwie betrifft und ich auch nie solche verschrobenen und simple Passwörter verwendet habe.

Einen Kommentar schreiben:

-

Aktueller "LEAK"

Hallo zusammen,

wie ihr sicher in den Medien mitbekommen habt, gab es zuletzt einen massiven Datenleak von dem Milliarden von Accounts betroffen sind:

Link zu heise

Unter obigem Link gibt es einen Link zum Hasso-Plattner-Institut, das die zwischenzeitlich öffentlich verfügbaren Daten in sein Prüf-Programm eingebunden hat:

HPI

Dort kann man seine E-Mail-Adresse eintragen und erhält kurz darauf eine Mail mit der entsprechenden Auswertung, ob die Mail-Adresse in der Datenbank auftaucht.

Meine Mail-Adresse, die ich HIER in diesem Forum verwende ist von diesem Leak betroffen.

Laut der eingegangenen Mail sind insgesamt 9.123 Nutzer der Domain ccfreunde.de von dem Leak betroffen.

Es ist daher für alle hier ratsam den HPI-Check mal zu nutzen und ggf. sein Passwort für das Forum hier zu ändern.

Edit: Falls jemand Dropbox nutzt, dann ist es wohl wahrscheinlich, das diese Passwort-Daten ebenfalls geleaked sind. Laut HPI sind 68.658.165 Nutzer von dropbox.com vom Leak betroffen...Zuletzt geändert von aRniii; 29.01.2019, 22:46.

Einen Kommentar schreiben:

-

Guxt du hier:

https://www.ccfreunde.de/forum/showthread.php?t=27836

Das Thema ist schon oft genug diskutiert worden.

@Mods: Bitte Threads zusammenfügen.

Danke.

Einen Kommentar schreiben:

-

Passwort der ccFreunde im Internet?

Wir mir scheint wurden 2017 die PW von der Seite geklaut ist das bekannt?

We prüfen möchte:

https://sec.hpi.uni-potsdam.de/ilc/search?lang=deAngehängte Dateien

Einen Kommentar schreiben:

-

Geht noch weiter

Erneut ist eine riesige Menge gehackter Nutzeraccounts ins Netz gelangt: Nach der Passwort-Sammlung "Collection #1" kursieren nun auch die Collections #2 bis #5.

Diese sind deutlich umfangreicher als Teil 1, einer ersten Einschätzung von heise Security zufolge sind sie insgesamt über 600 GByte groß. Nach Angaben des Hasso-Plattner-Institus kursieren durch die Collections #1 bis #5 nun rund 2,2 Milliarden Mail-Adressen und die dazugehörigen Passwörter.

Zunächst wurden die gigantischen Datenpakete in einem einschlägigen Online-Forum gehandelt, inzwischen sind sie auch über den Hoster Mega öffentlich zugänglich.

Einen Kommentar schreiben:

-

Zu dem Bild der Überprüfung möchte ich noch sagen, dass hierbei zwar ccfreunde.de auftaucht, aber dass dort auch steht, dass die verwendete Mailadresse bei einem vom LKA bestätigten Phishing verwendet wurde, wird bisschen verschwiegen. Das ist alles andere als fair!Zitat von Flowmaxx Beitrag anzeigenVor kurzem wurde mein Google und Netflix Konto gehackt.

Nach Prüfung ist Herausgekommen das meine Daten von dieser Seite gestohlen wurden. Und von 9.123 weiteren aus diesem Forum! Auszug im Anhang.

Leider kann man sein Profil und Daten hier nicht Selbstständig Löschen.

Daher Fordere ich hiermit den Betreiber dazu auf meine Nutzerdaten und Profil Vollständig aus dem System und Server Rückstandlos zu Löschen.

Diese Forum ist zu Unsicher!

GruCC

Einen Kommentar schreiben:

-

Ich versuche jetzt nochmal eine sachliche Stellung dazu zu nehmen, ohne dass wieder einer meint, wir würden es nicht ernst nehmen oder dann die User noch "dumm angemacht".

Dass es zu dem Fall des Datenklaus kam ist bekannt und wird auch nicht geleugnet. Das Datenleck entstand in dem kurzen Zeitraum, in dem der Hoster von einem veralteten Rechenzentrum auf ein neues umgeschalten hat. Hierbei wurden einige Sicherheitsdienste der Server kurzfristig heruntergefahren, was die Server an sich angreifbar machte. Dass es dazu kam bedauert der Hoster als Verursacher, als auch wir als Betreiber des Forums.

Zum Thema Passwortsicherheit:

Ich stimme der Aussage zu, dass einfache MD5-Verschlüsselungen mittlerweile sehr einfach geknackt werden können. Dies hat CCarin bereits auch erklärt über Datenbanken mit Milliarden hinterlegten Hashes etc.

Nur verwendet die Forensoftware keine einfache Verschlüsselung sondern Doppelt mit Salt-Anhang zwischen den Verschlüsselungen. Dieser Salt-Wert ist für jeden Nutzer einmalig vergeben und wird in einer extra Tabelle gespeichert.

Zum Test habe ich fünf sehr einfache Passwörter, die nur aus vier Zahlen und einem Buchstaben bestanden über das Forum verschlüsseln lassen und diesen Hash, dann über ein Programm, das auf 4 große Datenbanken an Hashes zugreift testen lassen. Obwohl ich den Salt-Wert jeweils kannte, war schon beim Versuch des Knackens der ersten Verschlüsselung Ende.

Wenn es jemand selbst ausprobieren möchte, dem kann ich per PN mal die verwendeten Hashes zukommen lassen und er kann sich selbst daran probieren.

Ich behaupte hierbei nicht, dass es komplett unmöglich ist die Passwörter wieder zurückzuwandeln, aber es ist sehr schwer. Und ob sich Hacker diesen Aufwand machen, wo es noch soviele andere Datenbanken mit teilweise nicht mal verschlüsselten Passwörtern gibt, wage ich stark zu bezweifeln, zumal auch dann nicht gewährleistet ist, dass man hierbei etwas abgreifen kann, was lukrativ ist.

Zusammenfassung: Die neusten Sicherheitspatches sind bei der Forensoftware installiert, der Hoster gewährt wieder "volle" Sicherheits bei den Servern und die Passwörter sind, wie nun schon mehrmals gesagt, doppelt mit "Salz in der Supper" verhashed.

Wenn jemand noch Vorschläge hat, wie man ein gehostetes Forum noch sicherer macht, aber gleichzeitig die Bedienfreundlichkeit aufrecht erhält, der ist gerne eingeladen diese auch zu äußern.

GruCC

Einen Kommentar schreiben:

-

@Marin

"auch nicht im Klartext gespeicherte Passwörter sind identifizierbar".... ganz so einfach ist dies allerdings nicht, wie die lapidare Erwähnung im Artikel suggeriert. Das "Zitat" stammt aus: http://m.news.de/technik/passwoerter-geknackt-oder-geklaut-januar-2019-aktuell-collection-konto-betroffen-wie-ueberpruefen-test-tipps/

Weitere Hintergrundinfos und Ergänzendes zur der aktuellen Datenklaumeldung:

https://pc-magazin.de/ratgeber/datenklau-aktuell-collection-pruefen-have-i-been-pwned

Grundsätzlich unterscheide man zwischen:

Passwortklau vom eigenen Rechner durch z.B. Man-in-the-Middle Angriff, eingeschleuster Trojaner oder Phishing, also ein aktives Abgreifen (dagegen helfen gute Passwörter bzw. ein Passwortmanager/Passworttresor und natürlich Aufpassen wo und was man anklickt)

sowie

Hacken (Datendiebstahl) eines Servers des Anbieters (z.B. Host-Server von Dienstleister, eigene Server von Facebook, Amazon, Bundesregierung etc.)

... um an die gewünschten Daten ran zu kommen.

Letzteres ist wohl beim Host-Server, wo u.A. auch ccfreunde.de drüber betrieben wird, geschehen. Dort sind die Passwort-Daten definitiv kryptologisch verschlüsselt sowie mit zusätzlichen "Salt-Maßnahmen" gesichert. Der Betreiber könnte zusätzlich eine 2-Faktor-Authentifizierung anbieten. Hier müsste ähnlich wie bei TANs beim Online-Banking bei einem Login ein zusätzlicher Sicherheits-Code eingegeben werden - aber wer will das schon für ein Forum?

Wer sich jetzt noch näher damit befassen möchte, wie Hacker durchaus die erbeuteten und gehashten Daten knacken können, kann sich noch nachfolgendes durchlesen:

https://centron.de/passwort-sicherheit/mythen-und-fakten

Kernaussage darin:

es gibt sog. "Hash-Listen" mit einfach gehaltenen Passwörter (z.B. Passwort: 123456 od. 654321). Eine Software vergleicht erbeutete Daten damit in sekundenschnelle und findet ganz schnell damit verbundene Emailanschriften.

oder

die "Brute-Force-Methode" - diese konzentriert sich in der Regel ebenso auf kurze und einfache Passwörter, von denen es trotz des steigenden Sicherheitsbewusstseins auch heute noch genügend gibt. Millionen von Passwörtern können so pro Sekunde ausprobiert werden. Das ist für Hacker lukrativer, als sich ewig mit dem cracken eines einzigen und langen Passworts aufzuhalten.

Allerdings steigt die Rechenleistung heutzutage permanent an. Daher sind auch längere Passwörter oder Passwörter mit einer Vielzahl von Sonderzeichen kein ausreichender Schutz vor der Brute-Force-Methode mehr. Der gewaltige NSA-Computer knackt 1,000,000,000,000 Keys pro Sekunde. Trotzdem, ein acht Zeichen langes Passwort kann so trotz Zeichenvielfalt in lediglich zwei Stunden per Ausprobieren geknackt werden. Erweiternde Schutzmaßnahmen bieten sich durch die Verwendung von sogenannten Salts oder Key-Stretching. Das Key-Stretching besteht aus einer Iteration des Hashs oder beinhaltet komplexe Vorbereitungsmaßnahmen für die jeweilige Algorithmusausführung. Somit steigt die Rechenzeit zur Berechnung des endgültigen Hashwerts an. Ein Salt lässt sich außerdem mit Passwörtern konkatenieren (= mehre PW miteinander verketten und die Zeichenfolge vermischen), um die Klartext-Erstellung nochmals zu erschweren. Somit wird der Schlüssel gestreckt und das Passwort wird komplexer.

Nochmals, ein gutes Passwort ist da A und O, um Online-Accounts vor Fremdzugriffen schützen zu können (oder halt einen guten Passwortmanager verwenden, z.B. KeePassXC, ein OpenSource Projekt)

https://hosteurope.de/blog/tipps-für...eres-passwort/

100%ige Sicherheit gibt es aber nirgends, paranoid muss man deswegen trotzdem nicht werden.Zuletzt geändert von CCarin; 19.01.2019, 14:34.

Einen Kommentar schreiben:

-

Zitat von Blueside Beitrag anzeigenNochmal, falls es oben nicht verstanden wurde:

Die Passwörter werden und wurden NICHT im Klartext gespeichert.

Da ich die Verhashung der Forensoftware kenne, gehe ch davon aus, dass es sicher hier um einen unglücklichen aber nicht unmittelbaren Zusammenhang handelt. Ich lehne mich auch weit aus dem Fenster: von hier kommt das Passwort nicht.

GruCC

Linus Neumann vom Chaos Computer Club:"Es gibt keine Ausreden mehr. Jeder, der nichts für seine Sicherheit macht, handelt fahrlässig und geht ein Risiko ein."

"Daten aus unterschiedlichen Hackerangriffen, bei denen Cyberkriminelle auch als kryptographische Hashs gespeicherte Passwort-Datenbanken erbeuteten und die Verschlüsselung aufheben konnten."

auch nicht im Klartext gespeicherte Passwörter sind identifizierbar

Abfrage: https://haveibeenpwned.com/Passwords

Einen Kommentar schreiben:

-

Dito August 2017 ccfreunde.de Betroffen 9123 NutzerZitat von klaus Beitrag anzeigenIch bin auch betroffen.

Allerdings war der Hack im Aug. 2017 (laut E-Mail von HPI) und deshalb ist auch meine alte E-Mail Adresse dort gelistet.

Habe ich hier auch schon mal gesagt:

Spam, wegen Email-Angabe aus dem Forum?

Einen Kommentar schreiben:

-

Zitat von CCarin Beitrag anzeigenDen Satz unterstreiche ich Nochmal ... ein Hack der Emailadressen hat im August 2017 offensichtlich stattgefunden, dies streitet ja auch Keiner ab. Bezüglich des Zugangspasswortes hat unser Admin klipp und klar geantwortet, dass diese verschlüsselt abgespeichert sind und nicht in Klartext auslesbar sind.Zitat von Arthur Dent Beitrag anzeigenIch nicht

Nochmal ... ein Hack der Emailadressen hat im August 2017 offensichtlich stattgefunden, dies streitet ja auch Keiner ab. Bezüglich des Zugangspasswortes hat unser Admin klipp und klar geantwortet, dass diese verschlüsselt abgespeichert sind und nicht in Klartext auslesbar sind.Zitat von Arthur Dent Beitrag anzeigenIch nicht

Bezüglich Computer-Sicherheit frage ich mich nicht, ob ich paranoid bin. Ich frage mich, ob ich paranoid genug bin

So weit, so gut. Über 9100 Emailadressen wurden in 8/2017 hier abgefischt, auch meine ist davon betroffen. Diese nutze ich trotz alle dem weiterhin in anderen Accounts, Anmeldeszenarien etc. - natürlich mit jeweils einem ANDEREM Passwort (das ist wichtig)

Bisher habe ich keinerlei Beeinträchtigungen dazu erfahren, bis auf einige Spammails in besagtem Emailkonto, die ich sogleich als solche kennzeichne in meinem Emails. Somit habe ich danach Ruhe davor. Wo ist also da das Problem, SPAM fängt sich nahezu jeder ein, wo man sich generell fragt - woher ?

Auch sei darauf hingewiesen, dass Phishing mit Abstand die Hauptursache ist, wenn komplette Accounts (Nutzername + Passwort + Emailadresse + ggfs. weitere sensible Daten) in fremde Hände geraten.

Gerade Netflix ist beispielsweise ein Paradebeispiel dafür

https://onlinewarnungen.de/warnungsticker/netflix-phishing-diese-spam-mails-sind-aktuell-im-umlauf/

Da auch von einem gehackten Google-Konto die Rede war ... selbst Google räumt ein, dass bis zu 25% der unterschiedlichsten Hack-Angriffe auf sie erfolgreich sind.

Für ganz sensible und vorsichtige User ist es also generell am sinnvollsten, die beispielsweise hier bei uns verwendete Email-Adresse nicht mehr unbedingt anderweitig zu verwenden. Sicherheitshalber kann man hier im Forum auch sein Passwort ändern und dieses alte Passwort auch aus zusätzlichen Sicherheitsgründen sonst nirgends mehr verwenden.https://itexperst.at/was-sind-die-ursachen-fuer-ein-gehacktes-google-konto

Bei den gefundenen Datenverletzungen durch Dritte enthielten 12 % der veröffentlichten Datensätze eine Google Mail-Adresse, drei Viertel davon gültig. Forschungen ergaben, dass 12 % bis 25 % der Angriffe auf Google Konten zu einem Erfolg führen und ein gültiges Passwort liefern. Da ein Passwort allein jedoch selten ausreicht, um Zugriff auf ein Google Konto zu erhalten, versuchen anspruchsvolle Angreifer zunehmend auch andere sensible Anwenderdaten zu sammeln.

https://www.ccfreunde.de/forum/profi...do=editprofile

Somit ist man mit diesem Tipp jeglichem Zweifel erhaben und somit sollte dann die "Kuh vom Eis" sein.

Von den sog. "beliebtesten und meistgenutzten Passwörter" wollte ich eigentlich gar nicht reden.

Warum man hier in solch einem kleinen Forum deswegen "solch ein Fass aufmachen muss", kann ich nicht begreifen. Was nutzt dann die Löschung des Accounts im Nachhinein ... dann auch noch mit Anwalt drohen, tzzz Wir sind nicht PayPal, Amazon, Facebook oder Netflix (dort ist es wahrlich interessanter sensible Daten abzugreifen).Zuletzt geändert von CCarin; 20.01.2019, 13:52.

Einen Kommentar schreiben:

Einen Kommentar schreiben: